شرکت ماندیانت (Mandiant)، زیرمجموعه گوگل، از شناسایی موج جدیدی از حملات سایبری خبر داده که با استفاده از تکنیکهای پیشرفته مهندسی اجتماعی، سازمانها را هدف قرار داده است. این حملات که به گروههایی نظیر ShinyHunters (تحت شناسههایی مثل UNC6661 و UNC6240) نسبت داده میشود، بر سرقت اعتبارنامههای ورود و دور زدن احراز هویت چندمرحلهای (MFA) تمرکز دارد.

مکانیسم حمله و ترفندهای مهندسی اجتماعی

مهاجمان در این کمپین از روش ویشینگ (Voice Phishing) یا فیشینگ صوتی استفاده میکنند:

-

جعل هویت: مهاجمان در تماس تلفنی با کارکنان، خود را به عنوان پرسنل واحد فناوری اطلاعات (IT Helpdesk) معرفی میکنند.

-

فریب برای MFA: آنها قربانی را متقاعد میکنند که برای رفع یک مشکل فنی یا بهروزرسانی تنظیمات امنیتی، باید روی لینکی که برایشان پیامک یا ایمیل میشود کلیک کنند.

-

صفحات جعلی مشابه اصل: این لینکها کاربر را به وبسایتهای فیشینگ هدایت میکنند که از نظر ظاهری دقیقاً مشابه صفحات ورود رسمی سازمان (مانند Okta) هستند.

-

سرقت کد و ثبت دستگاه: به محض وارد کردن اطلاعات و کد MFA توسط کاربر، مهاجمان آن را سرقت کرده و بلافاصله دستگاه خود را به عنوان یک روش احراز هویت جدید ثبت میکنند تا دسترسی دائمی داشته باشند.

اهداف و پیامدهای نفوذ

پس از نفوذ به حسابهای کاربری، مهاجمان فعالیتهای زیر را انجام میدهند:

-

نفوذ به سرویسهای ابری: دسترسی به پلتفرمهای SaaS مانند Microsoft 365، SharePoint و OneDrive برای استخراج دادههای حساس.

-

گسترش حمله: استفاده از ایمیلهای سازمانی هک شده برای ارسال پیامهای فیشینگ جدید به شرکای تجاری و شرکتهای دیگر (بهویژه در حوزه رمزارز).

-

اخاذی و تهدید: هدف نهایی این نفوذها اغلب اخاذی مالی است. در برخی موارد، گزارشهایی از آزار و تهدید مستقیم کارکنان توسط مهاجمان نیز ثبت شده است.

-

پاکسازی ردپا: حذف ایمیلهای ارسالی مخرب برای جلوگیری از شناسایی توسط تیمهای امنیت شبکه.

توصیههای امنیتی گوگل و ماندیانت

کارشناسان تأکید میکنند که این حملات ناشی از نقص فنی در نرمافزارها نیست، بلکه از ضعف در «عنصر انسانی» سوءاستفاده میکند. راهکارهای پیشنهادی عبارتند از:

-

استفاده از MFA مقاوم در برابر فیشینگ: جایگزینی روشهای مبتنی بر پیامک و تماس تلفنی با کلیدهای امنیتی فیزیکی (FIDO2) یا Passkey.

-

آموزش مستمر کارکنان: آگاهسازی پرسنل درباره شیوههای جدید فیشینگ صوتی و تأکید بر اینکه واحد IT هرگز رمز عبور یا کد MFA را به صورت تلفنی درخواست نمیکند.

-

بازبینی فرآیندهای پشتیبانی: تعریف پروتکلهای دقیق برای احراز هویت کارکنان در تماسهای تلفنی با واحد پشتیبانی فنی.

توسعهدهنده Notepad++ گزارش نهایی و مفصلی درباره حادثه امنیتی که منجر به ربودن (Hijacking) ترافیک بهروزرسانی این نرمافزار شده بود، منتشر کرده است. این حادثه که از ژوئن ۲۰۲۵ آغاز شده بود، شامل هدفگیری دقیق کاربران توسط یک گروه هکری (احتمالاً تحت حمایت دولت چین) بوده است.

جزئیات حادثه و نحوه نفوذ

طبق تحلیل کارشناسان امنیتی و همکاری با ارائهدهنده میزبانی سابق Notepad++، مشخص شد که نفوذ نه در کد نرمافزار، بلکه در سطح زیرساختهای سرویسدهنده میزبانی رخ داده است:

-

نفوذ به سرور اشتراکی: مهاجمان موفق شده بودند به سرور میزبانی وبسایت نفوذ کنند و ترافیک مربوط به درخواستهای بهروزرسانی (

getDownloadUrl.php) را رهگیری و به سرورهای تحت کنترل خود هدایت کنند. -

تزریق فایلهای آلوده: کاربران هدفگیری شده به جای دریافت نسخه اصلی، آدرس دانلود نسخههای دستکاری شده و مخرب را دریافت میکردند.

-

بازه زمانی آلودگی: نفوذ از ژوئن ۲۰۲۵ آغاز شد. اگرچه دسترسی هکرها به هسته سرور در سپتامبر ۲۰۲۵ (به دلیل آپدیت کرنل) قطع شد، اما آنها به دلیل داشتن اعتبارنامههای داخلی، تا ۲ دسامبر ۲۰۲۵ همچنان قادر به هدایت ترافیک بودند.

اقدامات انجام شده برای حل مشکل

برای رفع کامل این بحران امنیتی، اقدامات زیر صورت گرفته است:

-

تغییر هاستینگ: وبسایت Notepad++ به یک ارائهدهنده جدید با استانداردهای امنیتی بسیار بالاتر منتقل شده است.

-

ارتقای امنیت آپدیتور (WinGup): در نسخه v8.8.9، قابلیت بررسی گواهینامه (Certificate) و امضای دیجیتال فایل نصبی اضافه شد.

-

امضای دیجیتال XML: از این پس فایلهای XML که سرور آپدیت برمیگرداند نیز دارای امضای دیجیتال (XMLDSig) هستند. این پروتکل سختگیرانه در نسخه v8.9.2 به طور کامل اجباری خواهد شد.

-

پاکسازی زیرساخت: تمامی رمزهای عبور SSH، FTP و دیتابیس در سمت سرور تغییر یافته و حسابهای کاربری غیرضروری حذف شدهاند.

توصیه مهم به کاربران

مدیر پروژه Notepad++ ضمن عذرخواهی از کاربران، توصیه کرده است که:

-

اگر در بازه زمانی ژوئن تا دسامبر ۲۰۲۵ نرمافزار خود را از طریق آپدیتور داخلی بهروزرسانی کردهاید، احتمال آلودگی وجود دارد.

-

اکیداً توصیه میشود نسخه v8.9.1 (یا جدیدتر) را به صورت دستی از وبسایت رسمی دانلود و مجدداً نصب کنید تا از سلامت فایلها اطمینان حاصل شود.

حملات بروت فورس (Brute Force) قویترین پسوردها را به راحتی میشکنند! این حملات، که با امتحان تمامی ترکیبهای ممکن صورت میگیرند، در دنیای دیجیتال امروز تهدیدی جدی به حساب میآیند. اما سوال اینجاست: چگونه میتوان از پسوردهایی که به راحتی قابل حدس نیستند، استفاده کرد؟

حمله بروت فورس چیست؟

حمله بروت فورس (Brute Force) از روشهای قدیمی و رایج برای شکستن رمزهای عبور و دستکاری اطلاعات رمزگذاری شده است. در این نوع حمله، هکر یا مهاجم با استفاده از تکنیک آزمون و خطا (Trial and Error)، تمامی ترکیبهای ممکن اطلاعات ورودی برای پیدا کردن ترکیب صحیح امتحان میکند.

در حملات بروت فورس (brute-force attack)، هیچ استراتژی خاصی برای پیشبینی یا تحلیل اطلاعات وجود ندارد. در واقع، هکر همه حالتها را برای رسیدن به هدف خود امتحان میکند. این روش بسیار ساده، به زمان و منابع زیادی نیاز دارد.

از ویژگی های مهم حملات بروت فورس، بینیازی هکر به اطلاعات قبلی و پیشنیاز اولیه است. حتی اگر هکر هیچگونه اطلاعاتی از رمز عبور نداشته باشد، میتواند با صرف زمان و تلاش، رمز عبور بروت فورس (brute force password) را پیدا کند.

حمله بروت فورس به راحتی رمزعبورهای ساده را شکست میدهد. در این وضعیت، سیستمهای امنیتی توسط این نوع حمله نفوذپذیر میشوند. مگر اینکه از راهکارهای امنیتی پیشرفته استفاده کنیم.

تاریخچه بروت فورس

تصور کنید در سال ۱۹۶۰ هستید. کامپیوترها، دستگاههای عظیمیاند که یک اتاق کامل را اشغال میکنند. اینترنت هنوز به شکلی که امروز میشناسیم وجود ندارد و رمزگذاری دادهها، مفهومی ابتدایی است. در این دوران، گروهی از محققان امنیتی، در تلاش بودند تا نقاط ضعف سیستمهای کامپیوتری اولیه را بررسی کنند. اما برای این کار، یک چالش اساسی داشتند: چگونه میتوان فهمید که یک رمز عبور، قابل شکستن است؟

آنها تصمیم گرفتند آزمایشی انجام دهند. یک رمز عبور ساده روی سیستم قرار دادند و سپس برنامهای نوشتند که تمام ترکیبات ممکن از حروف و اعداد را یکییکی امتحان کند. بعد از مدتی، رمز شکسته شد! در آن لحظه، متوجه شدند استفاده از این روش توسط افراد نادرست، میتواند به یک تهدید واقعی تبدیل شود. این اولین مستندات رسمی از حملهای بود که امروزه به نام بروت فورس (Brute Force) میشناسیم.

در دهه ۱۹۸۰ همه چیز تغییر کرد. هکرها و مجرمان سایبری متوجه شدند که این روش، ابزاری قدرتمند برای نفوذ به حسابهای کاربری است. این حملات در ابتدا بسیار کند بودند؛ چرا که پردازندههای کامپیوترهای آن زمان، سرعت بالایی نداشتند. با پیشرفت سختافزارها حملات بروت فورس( brute-force attack) نیز مخربتر شدند.

در دهه ۱۹۹۰، با ظهور اینترنت، بازی تغییر کرد. دیگر نیازی نبود یک هکر به یک سیستم فیزیکی دسترسی داشته باشد. او میتوانست از هر نقطه جهان تلاش کند تا به حسابهای کاربری، سرورها، و حتی شبکههای بانکی نفوذ کند. در این دوران، ابزارهای بروت فورس مانند John the Ripper معرفی شدند که امکان انجام این حملات را به سرعت بیشتر و روی اهداف وسیعتر فراهم میکردند.

امروزه، حملات بروت فورس به مراتب پیشرفتهتر و خطرناکتر شدهاند. با کمک سختافزارهای قدرتمند، بهخصوص کارتهای گرافیک (GPU) و حتی رایانش ابری، یک مهاجم میتواند میلیاردها ترکیب رمز عبور را در کمتر از چند ثانیه آزمایش کند. شرکتهای فناوری، از الگوریتمهای رمزگذاری پیشرفته مانند bcrypt، Argon2 و PBKDF2 استفاده میکنند تا کرک کردن رمزهای عبور(password cracking) ، حتی با حملات بروت فورس، غیرممکن شود.

آیا این به معنای پایان حملات بروت فورس است؟ نه دقیقاً! مهاجمان همچنان روشهای خود را بهبود میدهند و از نقاط ضعف سیستمها استفاده میکنند. اما با چه روشهایی؟

نحوه کار و روش brute force

حمله بروت فورس (Brute Force) به طور کلی مبتنی بر آزمون و خطا است. اما برای درک بهتر، باید مراحل دقیق انجام این حمله را بررسی کنیم. این حمله میتواند روی انواع مختلفی از دادهها مانند رمزهای عبور، کلیدهای رمزنگاری، و حتی کدهای دسترسی اعمال شود. در اینجا، مراحل و روش brute force را مرور میکنیم:

۱. انتخاب هدف

اولین مرحله در هر حمله brute force، انتخاب هدف است. این هدف میتواند شامل حساب کاربری، سیستم کامپیوتری یا دادههای رمزگذاریشده باشد. برای مثال، یک هکر ممکن است تصمیم بگیرد به حساب ایمیل یا حساب بانکی یک فرد حمله کرده و رمز عبور آن را پیدا کند.

۲. شکستن الگوریتم رمزنگاری (در صورت لزوم)

در صورتی که هدف حمله، یک سیستم رمزنگاری (Encryption system) باشد (مثلاً رمزنگاری فایلها یا اطلاعات حساس)، گام بعدی شبیه به شکستن الگوریتم رمزنگاری خواهد بود. در این مرحله، هکر به الگوریتمهای رمزنگاری و روشهای مختلف محاسباتی برای استخراج رمز عبور اصلی دسترسی پیدا میکند. این مرحله به طور معمول شامل تجزیه و تحلیل الگوریتمهایی مانند AES، DES، RSA و … میشود.

۳. انتخاب ترکیبهای احتمالی

پس از مشخص شدن هدف، مهاجم تلاش میکند تا همه ترکیبهای ممکن از دادهها را امتحان کند. در حمله brute force، هیچ حد و مرزی برای تعداد ترکیبها وجود ندارد. یک رمز عبور چهار رقمی تنها میتواند شامل ۱۰,۰۰۰ ترکیب مختلف باشد (از ۰۰۰۰ تا ۹۹۹۹)، در حالی که یک رمز عبور ۱۲ کاراکتری با ترکیب حروف و اعداد میلیاردها ترکیب مختلف دارد.

۴. آزمایش ترکیبها

مرحله بعدی آزمایش ترکیبها است. مهاجم به طور پیوسته هر ترکیب را بر روی هدف اعمال میکند. این آزمایش را نرمافزار brute force مانند John the Ripper انجام میدهد. چنین ابزارهایی به طور خودکار و با سرعت بالا برای شکستن رمز عبور تلاش میکنند. هکر در مواجه با رمز عبور پیچیده یا طولانی، زمان بیشتری را صرف میکند.

۵. شکستن رمز عبور

پس از آزمایش تمام ترکیبها، اگر رمز عبور صحیح پیدا شود، مهاجم به سیستم نفوذ میکند. در این مرحله، ممکن است به اطلاعات حساس مانند ایمیلها، اطلاعات بانکی، یا دیگر دادههای شخصی دسترسی پیدا کند. این اتفاق آسیبهای مالی و امنیتی فراوانی به همراه دارد.

۶. تشخیص و جلوگیری (در صورت فعال بودن سیستمهای امنیتی)

سیستمهای امنیتی به صورت دفاعی در برابر حمله brute force عمل میکنند. به عنوان مثال، سیستمها ممکن است از محدودیت تلاشهای ناموفق (Rate Limiting) یا احراز هویت چندمرحلهای (MFA) برای جلوگیری از موفقیت حمله استفاده کنند. در این شرایط، مهاجم مجبور به تغییر روشهای خود میشود.

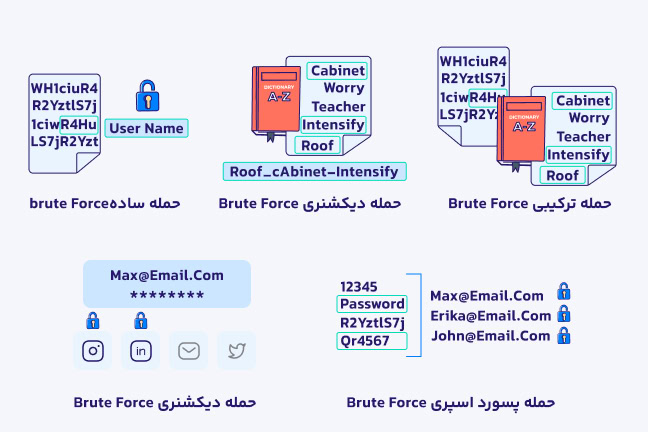

انواع حمله brute force: هر روش چگونه کار میکند؟

حمله بروت فورس در ظاهر روشی ساده به نظر میرسد. اما انواع مختلفی از این حملات وجود دارد که با ترکیبی از ابزارها و تکنیکها، پیچیدگیهای بیشتری را ایجاد میکنند. هر نوع حمله، به شکلی متفاوت به سیستمها و رمزهای عبور نفوذ میکند. در ادامه، انواع brute force را بررسی میکنیم:

حمله بروت فورس ساده (Simple Brute Force Attack)

حمله brute force ساده یکی از ابتداییترین و شناختهشدهترین انواع حملات است. این روش را برای تست نامهای کاربری و رمزهای عبور به کار میگیرند. در حمله ساده مهاجم ایمیل و رمز عبور را مورد هدف قرار میدهد. برای مثال، در صورتی که رمز عبور شما ترکیبی ساده از حروف کوچک و اعداد باشد، مهاجم از الگوریتمی استفاده میکند که بهصورت مداوم تمام ترکیبها را آزمایش کند. این نوع حمله کند و زمانبر است. اما اگر پسورد یا ایمیلتان ساده باشد، موفقیت حتمی دارد.

حمله دیکشنری (Dictionary Attack)

در حمله دیکشنری (Dictionary Attack)، مهاجم به جای امتحان کردن تمام ترکیبهای ممکن، از یک لیست از پیش تهیهشده از کلمات و عبارات متداول (brute force dictionary attack) برای تست رمز عبور استفاده میکند. این لیست معمولاً شامل کلمات رایج، اسامی افراد، مکانها، یا حتی ترکیبهای ساده مانند 123456 یا password است. مهاجم سپس این کلمات را بهطور مکرر بهعنوان رمز عبور امتحان میکند. این نوع حمله سرعت بیشتری نسبت به حمله بروت فورس ساده دارد چرا که تعداد ترکیبها بهطور قابلتوجهی کمتر است. بهویژه اگر رمز عبور از کلمات رایج یا قابل پیشبینی باشد.

حمله ترکیبی (Hybrid Brute Force Attack)

این حمله، ترکیبی از حمله بروت فورس ساده و دیکشنری است. در این حمله، مهاجم ابتدا از یک لیست کلمات (دیکشنری) استفاده میکند، اما در ادامه با افزودن اعداد، نمادها یا تغییرات دیگر، تلاش میکند تا ترکیبهای جدیدی از این کلمات بسازد. برای مثال، مهاجم ممکن است کلمات رایج مانند password را با افزودن اعداد و نمادهایی مانند !password123 امتحان کند. این روش، زمان و تلاش بیشتری میطلبد. اما در برابر رمزهای عبور پیچیدهتر با ترکیبی از حروف، اعداد و نمادها موثرتر است.

حمله به روش پر کردن اعتبارنامه (Credential Stuffing)

در این نوع حمله brute force، مهاجم از ترکیبهای نام کاربری و رمز عبور که هک شده قبلی سایت استفاده میکند. این حمله بهویژه زمانی مؤثر است که افراد از رمز عبورهای مشابه برای حسابهای مختلف استفاده میکنند. حمله اعتبار نامه brute force به دلیل استفاده از اطلاعات قبلی، میتواند بسیار سریع باشد.

حمله به روش پسورد اسپری (Password Spraying)

یکی از هوشمندانهترین روشهای حمله بروت فورس، پسورد اسپری (Password Spraying) است. برخلاف روشهای معمول، مهاجم با این شیوه یک یا چند رمز عبور رایج را روی تعداد زیادی از حسابهای کاربری تست میکند. بسیاری از سیستمها برای جلوگیری brute force پس از چند تلاش ناموفق، حساب کاربری را قفل میکنند. اگر هکر به جای تلاشهای مکرر روی یک حساب، همان رمز عبور را روی هزاران حساب مختلف امتحان کند، احتمال شناسایی و مسدود شدن کاهش مییابد. این روش در سایتهایی با رمزهای عبور ضعیف و رایج کاربران بسیار کارآمد است.

فرض کنید مهاجم از رمزهای متداولی مثل Password123 استفاده کند و این رمزها را روی هزاران حساب کاربری تست کند. اگر حتی یک نفر از این رمزها استفاده کرده باشد، مهاجم میتواند به حساب او دسترسی پیدا کند.

حمله بروت فورس معکوس (Reverse Brute Force Attack)

در این روش brute force حساب کاربری، مهاجم به جای تست کردن رمزهای مختلف برای یک ایمیل، یک رمز عبور مشخص را روی تعداد زیادی از نامهای کاربری امتحان میکند. این تکنیک زمانی مؤثر است که مهاجم بداند کاربران زیادی ممکن است از یک رمز عبور استفاده کنند. برای مثال، رمز عبور 123456 همچنان در میان میلیونها کاربر استفاده میشود. هکرها میتوانند این رمزها را روی لیستی از ایمیلها یا نامهای کاربری تست کنند تا به حسابهای آسیبپذیر دسترسی پیدا کنند.

TRM Labs اعلام کرده مهاجمان با سوءاستفاده از رمزهای اصلی ضعیف، موفق شدهاند خزانههای رمزگذاریشده کاربران را بهصورت آفلاین رمزگشایی کرده و به کلیدهای خصوصی و عبارات بازیابی دسترسی پیدا کنند. به گفته این شرکت، شواهد موجود نشان میدهد گروههایی از مجرمان سایبری روستبار در این فعالیتها نقش داشتهاند و حتی یکی از صرافیهای روسی تا ماه اکتبر امسال دریافتکننده وجوهی بوده که منشأ آنها به LastPass بازمیگردد.

این ارزیابی بر پایه مجموعهای از شواهد درونزنجیرهای انجام شده که شامل ارتباط مکرر با زیرساختهای مرتبط با روسیه، تداوم کنترل کیفپولها پیش و پس از استفاده از میکسرها و همچنین استفاده مستمر از صرافیهای پرریسک روسی برای نقد کردن داراییهاست.

LastPass در سال ۲۰۲۲ هدف یک حمله گسترده قرار گرفت که به مهاجمان اجازه داد به اطلاعات شخصی کاربران، از جمله نسخههای پشتیبان رمزگذاریشده خزانههای رمز عبور آنها دسترسی پیدا کنند. این خزانهها حاوی دادههای بسیار حساسی مانند کلیدهای خصوصی رمزارز و عبارات بازیابی بودند.

اوایل همین ماه، دفتر کمیسر اطلاعات بریتانیا (ICO) این شرکت را به دلیل ناتوانی در پیادهسازی تدابیر فنی و امنیتی کافی برای جلوگیری از این حادثه، ۱.۶ میلیون دلار جریمه کرد. در زمان افشای نفوذ نیز LastPass هشدار داده بود که مهاجمان ممکن است با استفاده از حملات brute-force رمزهای اصلی کاربران را حدس بزنند و دادههای سرقتشده را رمزگشایی کنند؛ هشداری که یافتههای جدید TRM Labs نشان میدهد در عمل محقق شده است.

به گفته این شرکت، هر خزانهای که با یک رمز اصلی ضعیف محافظت شده باشد، در نهایت میتواند بهصورت آفلاین رمزگشایی شود و همین موضوع باعث شده یک نفوذ واحد در سال ۲۰۲۲ به یک فرصت چندساله برای مهاجمان تبدیل شود؛ فرصتی که طی آن، آنها بهصورت آرام و تدریجی رمزها را شکسته و داراییها را تخلیه کردهاند. TRM Labs تأکید کرده بسیاری از کاربران در این مدت رمزهای خود را تغییر نداده یا امنیت خزانههایشان را ارتقا ندادهاند و همین مسئله باعث شده سرقتها حتی تا اواخر ۲۰۲۵ نیز ادامه پیدا کند.

بررسیها نشان میدهد ارتباط وجوه سرقتشده با روسیه عمدتاً از دو مسیر شکل گرفته است: استفاده از صرافیهایی که بهطور معمول با اکوسیستم جرایم سایبری روسیه مرتبط هستند و همچنین ارتباطات عملیاتی میان کیفپولهایی که پیش و پس از فرآیند میکس و پولشویی با یکدیگر تعامل داشتهاند.

در مجموع بیش از ۳۵ میلیون دلار دارایی دیجیتال سرقتشده ردیابی شده که از این میزان، حدود ۲۸ میلیون دلار به بیتکوین تبدیل و بین اواخر ۲۰۲۴ تا اوایل ۲۰۲۵ از طریق کیفپول Wasabi پولشویی شده است. حدود ۷ میلیون دلار دیگر نیز به موج بعدی سرقتها مربوط میشود که در سپتامبر ۲۰۲۵ شناسایی شدهاند.

بر اساس گزارش TRM Labs، این وجوه از مسیر Cryptomixer.io عبور داده شده و در نهایت از طریق دو صرافی روسی Cryptex و Audia6 نقد شدهاند؛ صرافیهایی که سابقه ارتباط با فعالیتهای غیرقانونی دارند. گفتنی است Cryptex در سپتامبر ۲۰۲۴ از سوی وزارت خزانهداری آمریکا به دلیل دریافت بیش از ۵۱.۲ میلیون دلار وجوه نامشروع حاصل از حملات باجافزاری، تحریم شده بود. با وجود استفاده مهاجمان از تکنیک CoinJoin برای دشوارتر کردن ردیابی تراکنشها، این شرکت توانسته با تحلیل الگوهای برداشت خوشهای و زنجیرههای موسوم به «peeling»، جریان بیتکوینهای میکسشده را تا رسیدن به صرافیها شناسایی کند.

آری ردبورد، رئیس جهانی سیاستگذاری TRM Labs، در اینباره گفت این پرونده نمونه روشنی است از اینکه چگونه یک رخنه امنیتی واحد میتواند به یک کارزار سرقت چندساله تبدیل شود. او تأکید کرد حتی زمانی که از میکسرها استفاده میشود، الگوهای عملیاتی، استفاده مجدد از زیرساختها و نحوه نقد کردن داراییها میتواند هویت عاملان اصلی را آشکار کند.

به گفته ردبورد، صرافیهای پرریسک روسی همچنان نقش گذرگاههای اصلی برای نقد کردن درآمدهای جرایم سایبری در سطح جهان را ایفا میکنند و این پرونده نشان میدهد چرا تحلیلهای عمیق به ابزارهایی حیاتی برای شناسایی و مقابله با این فعالیتها تبدیل شدهاند.

اعتماد صفر یا اصل کمترین میزان دسترسی، یکی از چارچوبهایی است که بسیاری از کارشناسان امنیت سایبری اشتیاق و هیجان زیادی نسبت به آن دارند. در این مدل امنیتی به صورت پیشفرض به هیچ ماشین، سرویس یا شخصی اعتماد نمیشود و در تمام مراحل و از هر جایی (داخل شبکه سازمانی، DMZ و بیرون شبکه) کاربران و دستگاهها باید احراز هویت شده و دسترسی آنها به صورت «حداقل سطح دسترسی» به منابع مورد نیاز تعریف شود.

اعتماد صفر یک چارچوب کلیدی است که تیمهای امنیت سایبری با کمک آن میتوانند با تهدیدات سایبری پیشرفته امروزی و شرایط دورکاری همگام شده و از کارکنان دورکار و کارمندانی که درون محیط سازمان مشغول به کار هستند، محفاظت کنند. بخش امنیت سایبری با استفاده از رویکرد اعتماد صفر فرض میکند که هر محتوایی، صرف نظر از قابل اعتماد بودن منبع آن غیرقابل اطمینان است.

ایجاد یک چارچوب اعتماد صفر نیازمند پیادهسازی کنترلها و فناوریهای خاصی در حوزه فناوری اطلاعات، شبکه، نقاط انتهایی و غیره است. یکی از روشهای جدید برای پیادهسازی این رویکرد، استفاده از معماری لبه خدمت دسترسی امن (SASE[1]) در سطح سازمان میباشد. سایر روشها بر روی جداسازی عناصر کلیدی همچون شبکههای سازمانی و برنامههای کاربردی متمرکز هستند. هدف از اجرای این سیاستها فراهم نمودن امکان دورکاری، آن هم به روشی امن است.

1

شرکت پیشگامان داده طلایی هراز یک راوی با ارزش است که بیش از یک دهه در این میدان حضور دارد و برای مشتریان خود ارزشآفرینی میکند. پیشگامان داده طلایی هراز طراحی و یکپارچگی را به عنوان عامل فعال در ساختار سازمانی کسب و کارها پیادهسازی میکند.آنچه باعث شده صدها شرکت با اطمینان خاطر ما را به عنوان مشاور و پیمانکار خود انتخاب نمایند، بیش از 12 سال تجربه و فعالیت حرفه ای و تخصصی و ارایه بهترین خدمات و پشتیبانی در کنار ارایه بروزترین خدمات مشاوره ای به کارفرمایان و انجام نمونه کارهای موفق این شرکت است.